Consoles virtuelles screen

Screen (GNU Screen) est un “multiplexeur de terminaux” permettant d’ouvrir plusieurs terminaux dans une même console, de passer de l’un à l’autre et de les récupérer plus tard.

Bienvenue sur le site linux.goffinet.org !

Auteur : François-Emmanuel Goffinet

Ce document est un guide de formation en français sur les pratiques sécurisées d’administration du système d’exploitation (OS) GNU/Linux. Le propos invite progressivement à déployer les technologies de virtualisation, à procéder à des tâches d’automation / automatisation via des scripts, à déployer les services traditionnels tels que des services Web ou d’infrastructure, voire plus spécifiques en ToIP / VoIP / UC ou même IaaS.

Le document comprend de nombreux scripts et exemples. Aussi, il traite les sujets sur les distributions basées RHEL (Centos et dérivés) et Debian Stable (Ubuntu et autres dérivés).

Le document vise à atteindre un double objectif :

Ce projet tente d’aligner son contenu sur le programme des certifications Linux les plus populaires

| Sujets | Certifications alignées | Progrès dans la rédaction |

|---|---|---|

| I. Administration sécurisée du système | Linux Essentials, RHCSA, LPIC1, LPI 201, RHCE partiel, LFCS partiel. | Complet |

| II. Services Réseau | RHCE, LPI 202, LFCS, LFCE | A actualiser |

| III. Virtualisation Linux | RHCSA (conteneurs), LPIC 305 | En développement |

| IV. Automation Ansible | - | En développement |

| V. Administration OpenStack | - | En développement |

| VI. Administration Java EE | - | En développement |

| VII. DevOps | AWS SysOps, DevOps Foundation | En développement |

| VIII. Communications Unifiées | - | Complet |

| IX. Cybersécurité | CEH | En développement |

| X. Certifications Linux | Programmes de référence | - |

Ce document oriente le contenu sur :

Ce document s’adresse à tous les professionnels de l’informatique bien sûr mais aussi des services et de l’industrie pour lesquels l’ère numérique a modifié les pratiques de travail.

Ce support évolue constamment selon l’épreuve du temps et des retours d’expérience. Il est toujours préférable de se référer à la dernière version en ligne sur https://linux.goffinet.org.

Il se lit ou s’expose en face d’une console Linux, dans une machine virtuelle par exemple. Les interfaces graphiques des logiciels seront laissées à l’appréciation des utilisateurs.

Pour obtenir de meilleurs résultats d’apprentissage, notamment en classe de formation, il est conseillé d’utiliser une installation native, avec une ligne de commande ou un shell à disposition.

Enfin, ce document n’étant qu’un support de cours, il sera nécessaire de visiter les références et les liens fournis ainsi que les sites officiels et leurs pages de documentation qui restent dans la plupart des cas librement disponibles.

On conseillera quelques distributions Linux de référence avant d’entamer des distributions spécialisées ou spécifiques.

Un ordinateur individuel récent connecté au réseau local (et à l’Internet) est nécessaire. Dans une classe de formation, la meilleure expérience est d’installer une distribution Linux native et d’utiliser des outils de virtualisation tels que libvirt et qemu/KVM pour réaliser des exercices avancés.

Ce document de François-Emmanuel Goffinet est mis à disposition selon les termes de la licence Creative Commons Attribution - Partage dans les Mêmes Conditions 4.0 International. Il est produit en ligne sur https://linux.goffinet.org/.

Ce document s’inspire de près ou de loin de toute une série d’autres qui sont soumis la plupart du temps aux mêmes droits. Les sources citées ou reprises sont présentes sous format d’URI dans le code source. J’espère que les auteurs concernés se satisferont de cette exposition. Les marques citées ont été déposées par leurs propriétaires.

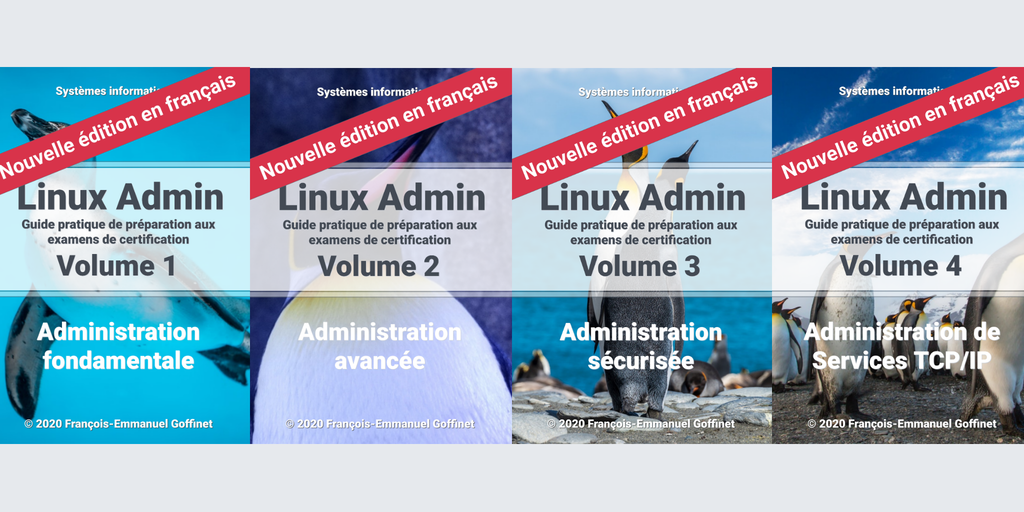

Ces ebooks sont publiés sur Leanpub ont pour but de supporter l’auteur dans son oeuvre.

Screen (GNU Screen) est un “multiplexeur de terminaux” permettant d’ouvrir plusieurs terminaux dans une même console, de passer de l’un à l’autre et de les récupérer plus tard.

Ce chapitre dédié aux processus Linux explique comment les identifier dans leur filiation, comment les sélectionner pour les mettre en pause ou les tuer, comment les mettre en avant-plan ou en arrière-plan, comment gérer les priorités en cas de concurrence, comment mesurer l’utilisation des ressources et résoudre des problèmes.

Ce chapitre expose les principes du démarrage d’un système Linux en différentes étapes dans lesquelles interviennent le chargeur de démarrage Grub2, le noyau Linux et puis le lancement des services init ou systemd. On expliquera ici les différentes manière d’arrêter ou de réinitialiser un système Linux. Enfin, on monterera comment reprendre la main sur un système dont on a perdu le mot de passe (Password Recovery) et comment s’en protéger.

Ce chapitre est une introduction au noyau Linux. On expliquera ici comment interroger et configurer un noyau Linux courant.

Pluggable Authentication Modules (PAM) permet de contrôler les authentifications et les autorisations sur un système Linux de manière unifiée et avancée grâce à des stratégies et à des modules. Nous verrons dans ce chapitre comment paramétrer PAM pour des applications et comment créer un nouveau module.

Les droits standards et les droits étendus sont des fonctionnalités intéressantes mais qui ne s’applique que pour un seul utilisateur ou un seul groupe. Comment définir des permissions spécifiques, voire différents, pour d’autres utilisateurs ou groupes que les propriétaires ? Les ACLs (Access control lists) offrent une réponse à cette question.

Dans ce chapitre sur les permissions Linux on évouera les sujets suivants : propriété, droits, représentation symbolique et octale, umask, droits étendus, modification des droits, modification de l’utilisateur et du groupe propriétaire, SUID, SGID, sticky bit, commande stat, révision de la commande ls

Dans ce chapitre on expose des opérations courantes sur les utilisateurs et les groupes comme : créer un nouvel utilisateur avec useradd, définir un mot de passe avec passwd, créer de nouveaux groupes, ajouter un utilisateur à un groupe, modifier les paramètres utilisateur et groupe, verrouiller un compte, modifier l’expiration du mot de passe ou encore supprimer un compte et un groupe

Dans ce chapitre sur les utilisateurs et les groupes, nous verrons la différence entre les programmes su et sudo. On identifiera l’emplacement des informations sur les utilisateurs et les groupes. On trouvera aussi des considérations sur le chiffrement et la force des mots de passe sous Linux.

Ce chapitre présente différents outils d’archivage et de compression des fichiers sous Linux : tar, untar, gzip, gunzip, bzip2, bunzip2, xz, unxz, zip, unzip.

Ce chapitre explique comment trouver des fichiers sur un système Linux selon différents critères comme la taille, les dates, les propriétaires ou encore les permissions. La recherche de fichiers peut se réaliser avec les commandes find et xargs, locate, which et whereis.

Dans ce chapitre on définira la nature d’un fichier Linux par un numéro d’inode. On identifiera aussi la nature d’un dossier. On verra comment réaliser différentes opérations sur les fichiers et répertoires comme la création, la copie, le déplacement, le renommage, la création de liens physiques et de liens symboliques.